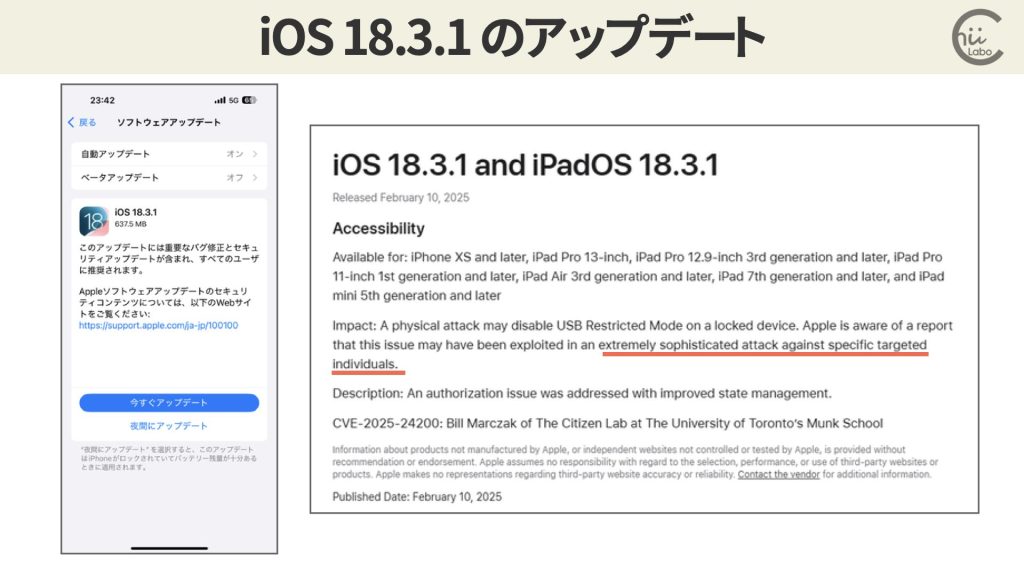

- ロックされたiPhoneからUSB接続でデータを取り出せることがある脆弱性が見つかりました。

- この問題は、iOS 18.3.1のセキュリティ・アップデートで修正されました。

- 物理的なUSB接続での不具合なので、不特定多数への攻撃では悪用しにくいと考えられますが、早めのアップデートが推奨されます。

セキュリティのニュースはたくさんあるけど、結局こまめなアップデートと日ごろの注意が一番大事なんだね。

YouTube動画でも話しています。

1. iOSのアップデートをしないと危険?

iOS 18.3.1が出て、ネットニュースを見ていたら、「既に特定の個人が攻撃受け悪用された」「ロックされた端末の〜」と書かれていました。

アップデートしない端末はやられてしまうのでしょうか?

「iOS 18.3.1」配信開始 「非常に高度な攻撃に悪用された可能性がある」脆弱性に対処

対処する脆弱性「CVE-2025-24200」は、物理的な攻撃により、ロックされた端末のUSB制限モードが無効になる可能性があるというもので、この問題が特定の個人を標的とした非常に高度な攻撃に悪用された可能性があるとしている。

「iOS 18.3.1」配信開始 「非常に高度な攻撃に悪用された可能性がある」脆弱性に対処(ITmedia Mobile)

前提として、セキュリティ・アップデートは速やかに実行した方が良いです。

ただし、「アップデートしない端末はやられてしまうか?」という質問には、

「そういう可能性もあるが、必ずそうなるわけでもない」が答えになります。

煮えきらない回答ですが、これは複数ある要因の一つだからです。

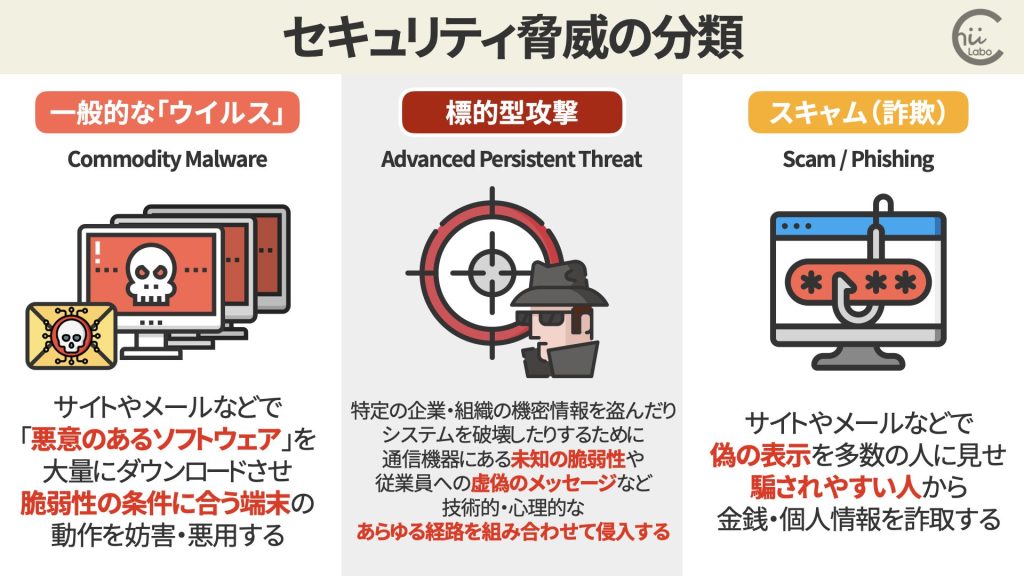

ポイントは「標的型攻撃」と「多層的セキュリティ」。

2. APTの要因を一つずつ潰している

セキュリティを考えると、つい心配ばかりが先に立ちます。

しかし、「現実的なリスク評価」という観点も重要です。

「特定の個人を標的にした非常に高度な攻撃」というのは、Appleの公式発表では「an extremely sophisticated attack against specific targeted individuals1」です。

対処する脆弱性「CVE-2025-24200」は、物理的な攻撃により、ロックされた端末のUSB制限モードが無効になる可能性があるというもので、この問題が特定の個人を標的とした非常に高度な攻撃に悪用された可能性があるとしている。

「iOS 18.3.1」配信開始 「非常に高度な攻撃に悪用された可能性がある」脆弱性に対処(ITmedia Mobile)

これは、「APT(高度で執拗な標的型攻撃:Advanced Persistent Threat)」を指した言い回しです。

このタイプのサイバー攻撃は「綿密な計画や実行の手間がかかる」ので、不特定多数に実行できるものではありません。

また、APTは、様々な脆弱性や心理的な隙を組み合わせた攻撃手法という点が特徴です。

この組み合わせの一つのピースとして悪用された脆弱性が、今回 修正されたということなのです。

「技あり」みたいなもので、これだけで「一本!」というわけではないんだね。

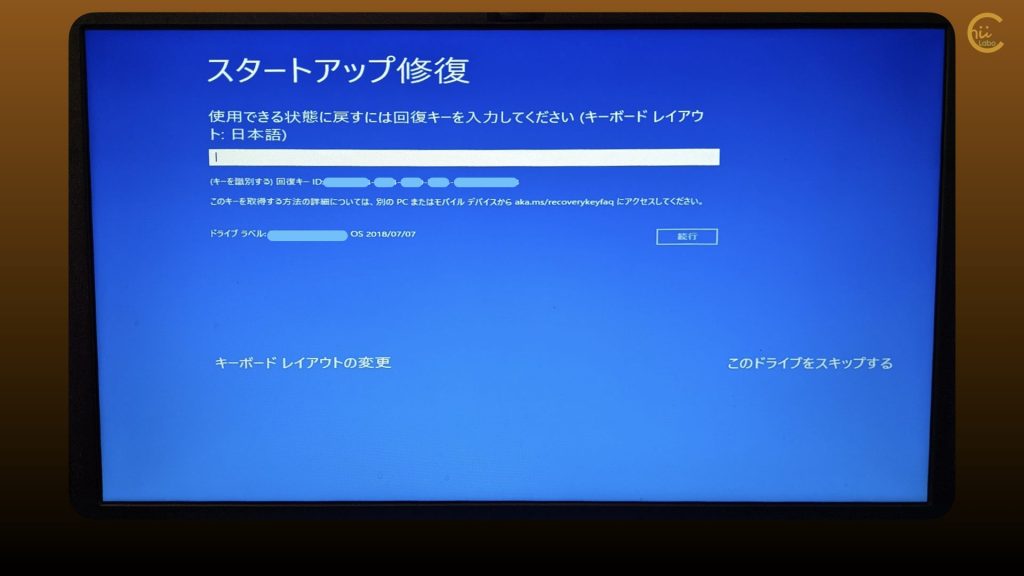

2.1. 「USB制限モード」とその脆弱性とは?

具体的にはどこに問題が見つかったの?

「USB制限モード(USB Restricted Mode)」とは、iPhoneがロックされてから1時間経過すると、USB接続を通じたデータ通信を無効化する機能です。

通常 iPhoneをパソコンにつないだ場合、データ転送や通信をするにはロックを解除して、アクセスを許可する必要があります。

つまり、物理的にiPhoneを盗まれたときに、内部のデータを保護するセキュリティなのです。

従来のパソコンでは、接続されたUSBポートを介したデータアクセスを制限する仕組みは標準では実装されていませんでした。

現在のパソコンでは内部のデータを保護するため、「BitLocker暗号化」という機能などがあります。

あまり意識していなかったけど、iPhoneやAndroidスマートフォンは、昔のパソコンのイメージよりも安全な設計なんだね。

2.2. 攻撃にはUSB接続が必要

今回の脆弱性は、「本人がロックを解除していないのに、USB制限モードが解除されてしまう不具合があった」ということになります。

これを放置すると、攻撃者は、ロック解除を試みる攻撃ツールを作って、盗んだ iPhone の内部のデータを勝手に抽出しようとするかもしれません。

「特定の標的を狙った高度な攻撃に利用された形跡がある」ということなので、標的のiPhoneを盗んでパソコンにつないだり、偽の充電器などにつながせたりして、誤動作を引き起こす信号を送って情報を盗んだと考えられます。

ただし、今回の脆弱性(CVE-2025-24200)は、iPhone の USBポートに物理的に接続しないと攻撃できないタイプです。

インターネット通信からは遠隔攻撃できるわけではありません。

知らない場所で充電しない方がよいのは、こういうリスクがあるからなんだね。

3. セキュリティ・アップデートは地道な営み

「脆弱性が見つかって、セキュリティ・アップデートが必要」と聞いても、すぐに「危険だったかも…」と不安になる必要はありません。

落ち着いて、アップデートを実行すれば十分です。

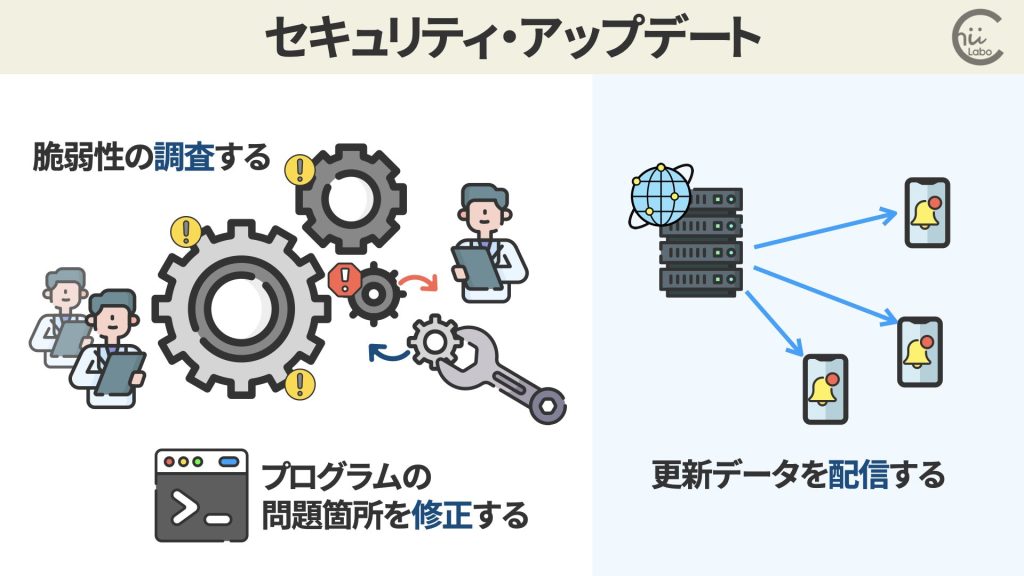

「セキュリティ・アップデート」は、地道な営みです。

それは、サイバー攻撃の悪用されそうな不具合(脆弱性)を一つずつ潰し続ける作業だからです。

この作業は、航空機事故の対策にたとえると、少しイメージしやすいかもしれません。

一度、航空機事故が発生すると、さまざまな原因の調査が行われます。

部品の整備だけでなく、運行スケジュールの決定や管制とのやり取りの仕方など、さまざまな要因が複合して事故に至ります。

その中で、今後の事故を減らすために、オペレーションを見直したり、チェック項目を増やしたり、といった改善策を決めます。

こういった改善は、しなかったからといって急に飛行機がどんどん事故になるわけでもないですし、逆に改善したから飛行機事故がゼロになるわけでもないです。

現代の航空機は、すでにこれまでの教訓で安全性を高められています。

それでも、問題が発生するたびに繊細なシステム改善を重ねているわけです。

むしろ、このような些細に見える改善の積み重ねで、安全性が向上してきました。

3.1. 多層的なセキュリティ設計

スマートフォンのセキュリティも複雑なシステムです。

過去の教訓を活かし、現在は多層的なセキュリティ設計になっていて、一つの脆弱性が即座に重大な被害につながるリスクは低減されています。

もちろん、そういう脆弱性を組み合わせた攻撃は常に進化しているので、継続的な監視と迅速な対応は重要です。

これが、「セキュリティ・アップデート」です。

航空機事故の場合は、いろんな通達によってチェック基準を厳しくするけど、スマートフォンのシステムの場合は「セキュリティ・アップデート」によって伝えているんだね。

ただ、セキュリティの場合は悪意のある攻撃者も存在します。

今後のために iOSのアップデートは、早めにするべきです。

とはいえ、「アップデートしていない端末の情報は全部抜かれてしまったかも…」という心配するのはやや過剰です。

![[mac] Finderのカスタムショートカット例(ゴミ箱)](https://chiilabo.com/wp-content/uploads/2025/02/image-9-22-1024x576.jpg)

![[LINE]「友だちではないユーザーです」って大丈夫?](https://chiilabo.com/wp-content/uploads/2025/02/image-9-39-1024x576.jpg)