一般的には「もし、いかがわしいサイトを見たとしても、特に個人情報を入力したり、何かを『許可』していない」なら、「あまり心配はない」と言えます。

これは、スマートフォンの基本システムやブラウザは、

プログラムが他の領域にアクセスできない設計

(アプリ サンドボックス)になっているからです。

むしろ気をつけたいのは、焦っていろいろ操作することです。

慌ててセキュリティアプリを入れようとして、

間違って「ウイルス(マルウェア)」を入れてしまうことが多いからです。

YouTube動画でも話しています。

1. 自分で何か操作をするのが危険

危険なウェブサイト(アダルトサイト)を見てしまったのですが、大丈夫でしょうか?

そのサイトを一回だけ開いて見ただけで、アプリを入れたり、メールアドレスを入力したりはしていませんが、ウイルス感染していないかが心配です。

一般論として、

- アプリを入れていないなら、ウイルスの感染はあまり考えにくい、

- 個人情報を入力していないなら、情報漏えいは考えにくい、

とは思います。

つまり、たまたま広告などからウェブサイトを開いてしまっただけなら、あまり心配はなさそうです。

そのウェブサイトで、

- 何かアプリを入れるとか、

- 何かの「許可」をしたとか、

- メールアドレスなどの登録をしたとか、

でなければ、スマートフォンのセキュリティに変更はなく、個人情報が漏れたりもしないからです。

1.1. 不安ならウイルススキャン

もちろん、見てない状態で「絶対 大丈夫」とは言えません。

意識せずに何らかのボタンを押しているかもしれないからです。

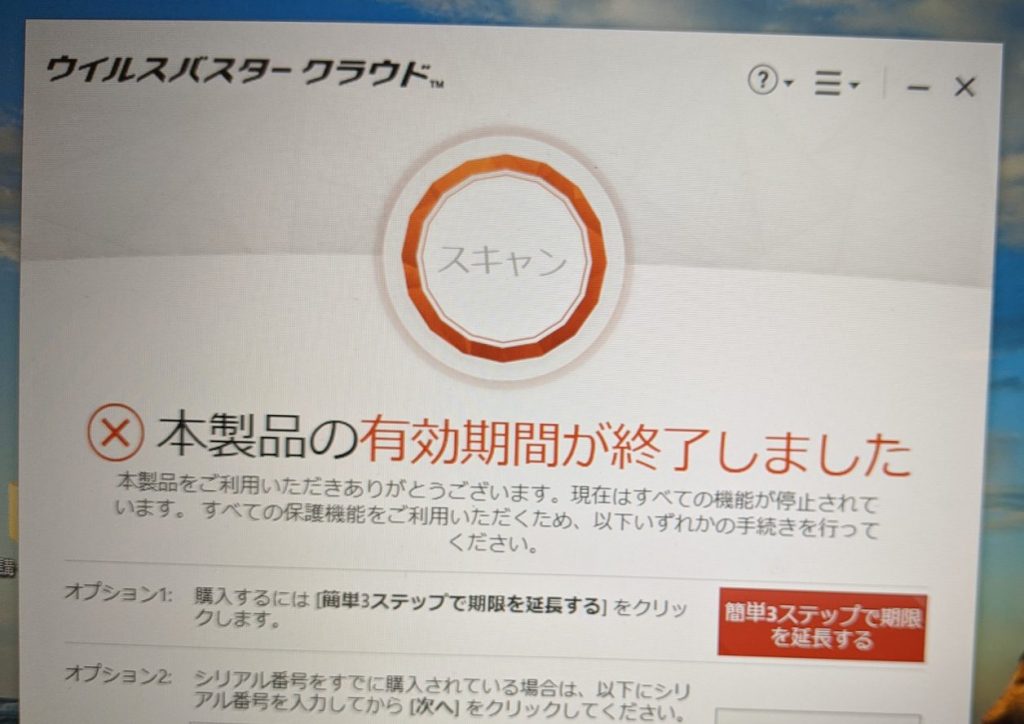

不安ならセキュリティアプリなどを購入して、スキャンするのも1つです。

セキュリティアプリは、「信用」が大事です。

入れるなら、なるべく「大手メーカー」の有料のアプリを購入・契約するほうがよいです。

メーカーや契約期間にもよりますが、

1年間の利用で約3000円〜5000円、

つまり月 500円 程度の費用がかかります。

逆に、無料のセキュリティアプリはかえって危険です。

ずっと不要な広告が表示されたり、最悪の場合 「偽アプリ」というものあるからです。

個人的にはこのケースなら不要だと思いますが、個別のケースではきちんと調べてみないと、あまり無責任なことは言い難いのです。

このリスクとコストをどう判断するかは、本人の考え方次第です。

1.2. セキュリティの知識で自己判断

つまり、結局のところ、「心配ない」と判断するのは本人です。

そのために必要なのがセキュリティの知識を深めること。

さまざまなセキュリティリスクを知るほど、それに該当しなければ心配ないと判断できるようになるからです。

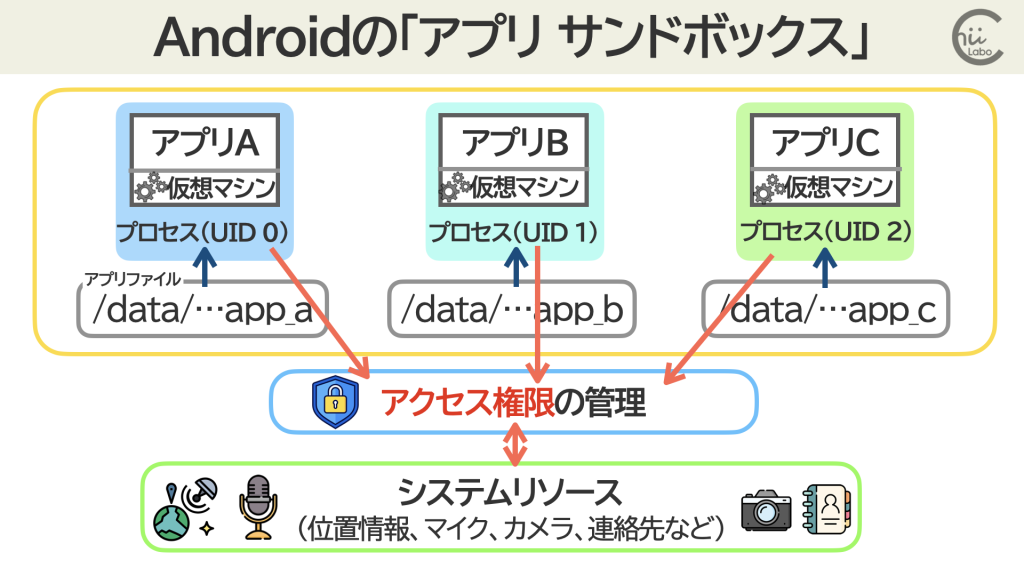

2. 「アプリ サンドボックス」の構造

一つの判断材料として、スマートフォンの基礎的なセキュリティの構造を紹介します。

Androidスマートフォンには「アプリ サンドボックス」という仕組みがあります1。

「アプリ サンドボックス」は、アプリ同士が他のアプリのデータを読み取ったり、許可なく機能を利用できなくする仕組みです。

「サンドボックス(sandbox)」は、もともと「砂場」という意味です。

セキュリティにおいては、保護された環境を構築して、その中でだけ動作するようにする仕組みです。

もともと、コンピュータの基本システムには、複数のユーザーが利用することを想定して、ユーザーごとにプロセスやファイル権限を分ける機能が考案されていました。

それぞれのセキュリティとプライバシーのためです。

Androidスマートフォンでは、その区別をアプリごとにしています。

アプリごとに 個別のユーザーID を割り振り、個別のプロセスを実行させているのです2。

アプリ A がアプリ B のデータを読み取ったり、許可なく電話をかけたりといった悪意のある動作をしようとしても、適切なデフォルトのユーザー権限がないため阻止されます。

アプリ サンドボックス | Android オープンソース プロジェクト | Android Open Source Project

スマートフォンでは、インストールしたアプリといえど、「許可」なしに何でもできるわけではないのです。

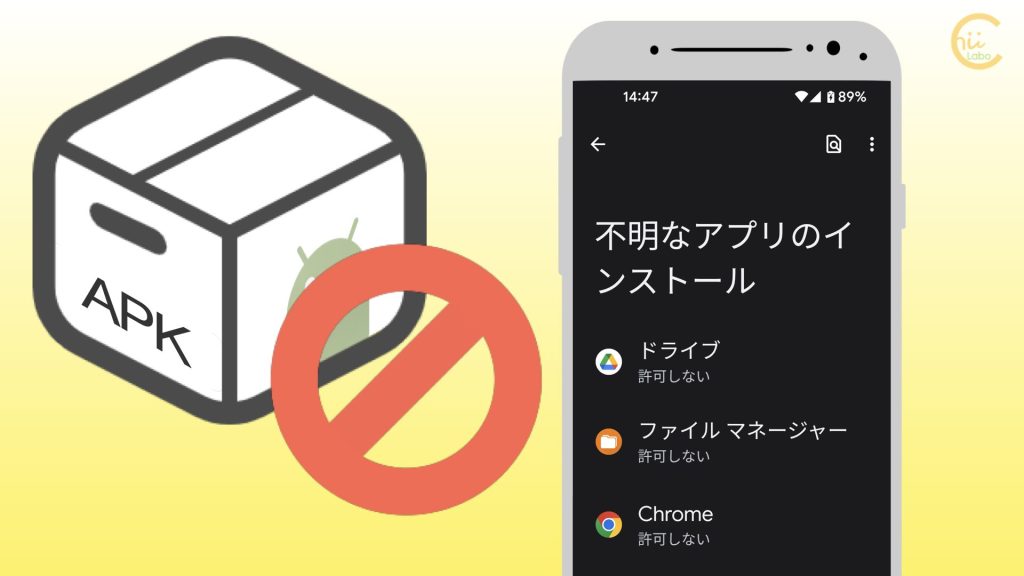

2.1. スパイウェアをインストールしない

つまり、通常のアプリは外部から勝手に手を加えることはできません。

そのため、攻撃者は外部から勝手に動かすための悪質なアプリ(マルウェア)を入れさせようとします。

いわば「スパイ」を送り込もうとして来るのです。

危険なサイトからアプリを入れるのはもってのほかです。

それだけでなく、Playストアで公開されているアプリにも、「スパイ」機能を含んでいるものが見つかっています。

素性の知れない無料アプリ・無料ゲームには要注意なのです。

ただ、これらのマルウェアにも先ほどの「アプリ サンドボックス」の仕組みは有効です。

利用者が「アクセス権限の許可」をしない限り、勝手に連絡先を見たり、勝手にメッセージを送信したり、などはできません。

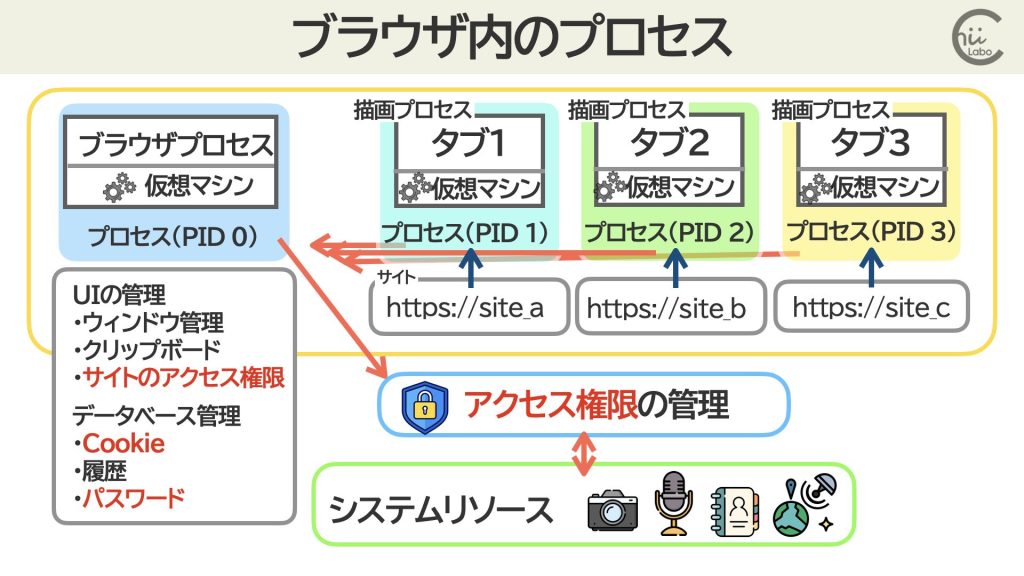

3. ブラウザプロセスとレンダラプロセス

「アプリ サンドボックス」のおかげで、ブラウザで危険なサイトを閲覧しても、アクセスのリスクがあるのはブラウザ内のデータだけです。

とはいえ、ブラウザ内のデータもプライバシーの宝庫です。

しかし、サイト側からはブラウザ内のデータに何でもアクセスできるわけではありません。

そこには、ブラウザのセキュリティがあります。

確かに、ブラウザのプログラムそのものは、パスワードや支払い情報、Cookieなど広範なデータを読み書きしています。しかし、サイトからアクセスできるのはその一部です3。

サイトは、主に JavaScript というスクリプトで、ブラウザを動作させます。

各サイトを表示するタブは、それぞれレンダラプロセス(描画プロセス)として別に動いています。

各タブのレンダラプロセスは、HTMLやCSS、JavaScript を読み込んで動作します4。

JavaScript は、かなりセキュリティに配慮した設計になっています。

各サイトの Cookieのデータベースや履歴、記憶させたパスワードや支払い情報などは、「ブラウザプロセス」だけがアクセスできます。

各タブのレンダラプロセスからは、ブラウザのパスワードや支払い情報にはアクセスできず、Cookieも「そのサイトで設定したものだけ」に許可されます。

これはブラウザプロセスとの「プロセス間通信」によってやり取りします。

ファイルや画像・カメラなどの機能を使う場合にも、ユーザーによるアクセス許可を必要です。

- 基本システムの管理する

ブラウザアプリのアクセス権限の許可と、 - ブラウザの管理する

サイトごとのアクセス権限の許可

の二重構造になっています。

つまり、JavaScriptは何でもできるわけではなく、はじめから危険になりそうな機能を減らしてあるのです。

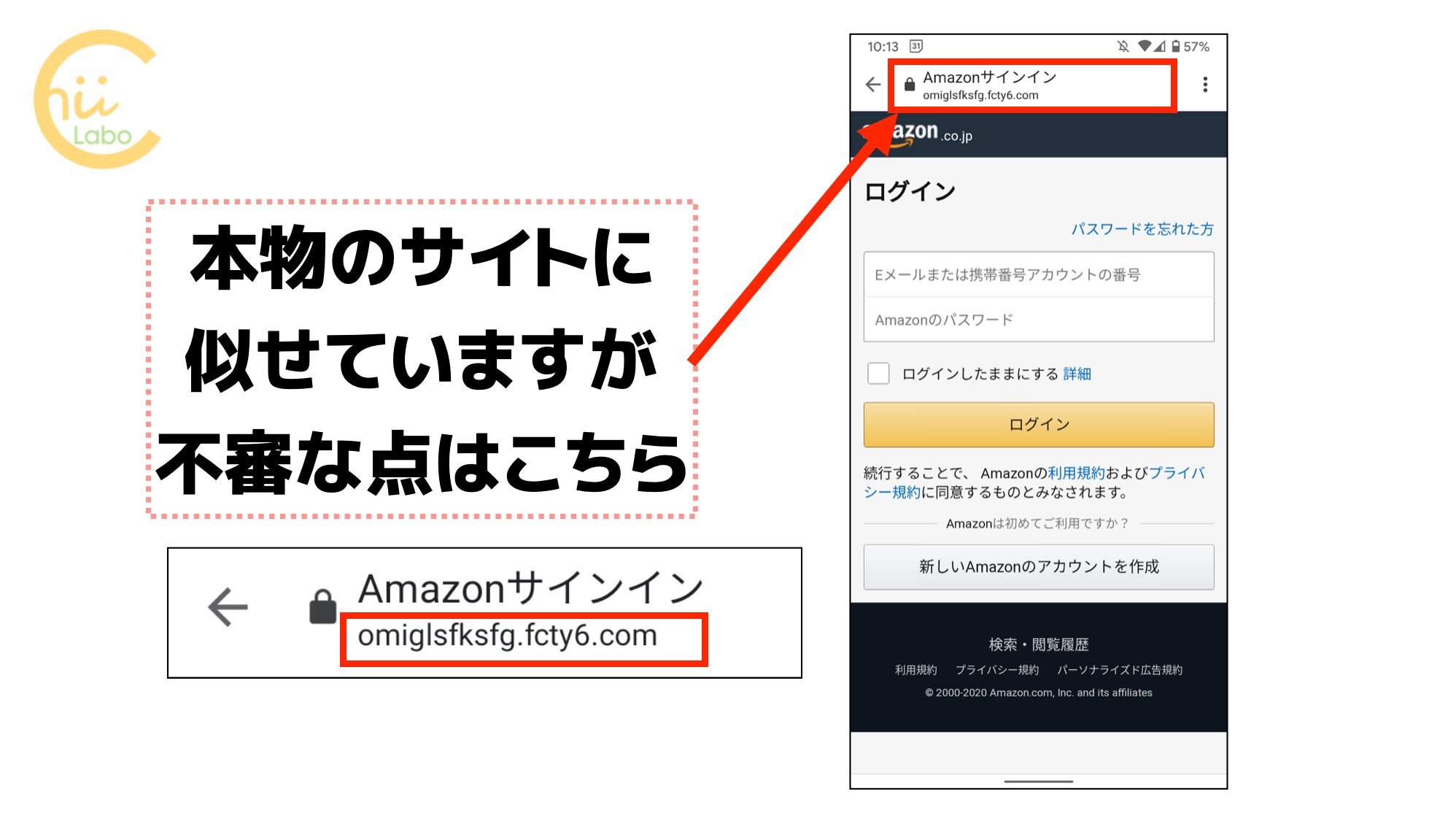

3.1. 詐欺サイトが偽装する理由

このようなセキュリティの仕組みがあるので、詐欺サイトは個人情報を盗み取るために、いろいろな手を使って「本物のサイト」と間違わせようとしています。

よく偽のログインページなどで、パスワードやクレジットカード番号を入力させようとするのはこのためです(フィッシングサイト)。

逆に言うと、全く知らないサイトでは盗み出すものがないのです。

3.2. 脆弱性とアップデート

もちろん、ブラウザが JavaScript を読むときに「バグ」があって、誤動作にしてしまうこともあります。このようなバグが「脆弱性」です。

しかし、このような脆弱性は、システム開発者が気づくと修正されます。

ブラウザのアップデートです。

攻撃者と開発者で脆弱性を見つける競争をしているわけです。

いわば「違法なサイトほど危険」なのは、このような脆弱性をいち早く悪用するサイトが多い傾向にあるからです(ゼロデイ脆弱性)。

(補足)

- アプリ サンドボックス | Android オープンソース プロジェクト | Android Open Source Project

- Android security model (4.2 and earlier) | Tech Star

- Multi-process Architecture

- ChromeのレンダラプロセスとプロセスID(PID)- [Chrome Devtools Protocol]: Get Renderer Process ID through Devtools Protocol – Stack Overflow